GitHub Pages 自定义域名绑定全解析:DNS 配置、HTTPS 证书与架构原理深度实践(实现免费分布式站点)

GitHub Pages 自定义域名绑定全解析:DNS 配置、HTTPS 证书与架构原理深度实践(个人永久免费站点)

摘要:本文深入剖析 GitHub Pages 自定义域名绑定的完整技术链路,从 DNS 解析原理、CDN 架构设计到 HTTPS 证书自动化管理,为中高级开发者提供一套可落地的工程实践方案。我们将探讨 A 记录与 CNAME 的技术权衡、Apex 域名的解析困境、GitHub 全球 CDN 的 Anycast 机制,以及如何在保证安全性的前提下实现零停机部署。

1 问题背景与行业现状

1.1 静态网站托管的演进趋势

在云原生与 Jamstack 架构兴起的背景下,静态网站托管(Static Site Hosting)已从简单的文件存储服务演变为具备全球 CDN 分发、自动化构建部署、边缘计算能力的现代化平台。GitHub Pages 作为这一领域的先驱,自 2008 年推出以来,已成为开源项目文档、个人博客、技术演示的首选托管方案。

然而,生产环境中的工程实践远比"上传 HTML 文件"复杂。企业级应用要求自定义域名以建立品牌认知、满足 SEO 需求、符合安全合规标准。这就引出了一个核心工程挑战:如何在第三方托管平台上无缝集成自有域名基础设施,同时保证 HTTPS 加密、DNS 解析性能与服务可用性?

1.2 GitHub Pages 的定位与价值

GitHub Pages 的本质是一个基于 Git 工作流的静态内容分发平台,其技术栈包括:

- 存储层:Git 仓库作为版本化内容源

- 构建层:可选的 Jekyll/Hugo 等静态站点生成器

- 分发层:Fastly CDN 提供的全球边缘节点网络

- 安全层:Let's Encrypt 自动化证书管理

对于中高级开发者而言,理解这一架构的价值不仅在于"免费托管",更在于其声明式配置(Infrastructure as Code)理念:通过 CNAME 文件、.github/workflows 等代码化配置,实现域名绑定、SSL 证书、构建流程的版本控制与自动化。

1.3 自定义域名的工程挑战

在实际部署中,开发者常遭遇以下技术困境:

- DNS 传播延迟:全球 DNS 缓存导致配置生效时间不可控(TTL 机制)

- 证书域名不匹配:

ERR_CERT_COMMON_NAME_INVALID错误的根本原因 - Apex 域名限制:根域名(如

example.com)无法使用标准 CNAME 记录的 RFC 约束 - 混合内容警告:HTTP 资源加载导致 HTTPS 页面安全性降级

这些问题的本质是分布式系统的一致性问题:DNS 系统、CDN 边缘节点、证书颁发机构(CA)、源站服务器之间的状态同步需要时间,而工程实践要求在这期间保持服务可用性。

2 核心概念与原理解析

2.1 DNS 解析机制与记录类型

2.1.1 DNS 层次化查询流程

当用户访问 www.bloghua.com 时,DNS 解析遵循以下递归查询路径:

flowchart TD

A[浏览器发起请求] --> B[本地 DNS 缓存]

B -->|未命中| C[递归解析器 ISP]

C -->|未命中| D[根域名服务器 .]

D --> E[顶级域服务器 .com]

E --> F[权威域名服务器 bloghua.com]

F --> G[返回 A/CNAME 记录]

G --> H[递归解析器缓存结果]

H --> I[浏览器获取 IP 地址]

I --> J[发起 TCP/TLS 连接]

style A fill:#e1f5ff

style J fill:#ffe1e1理解这一流程对于调试 DNS 问题至关重要。每一层缓存(本地、ISP、权威)都有自己的 TTL(Time To Live)策略,这解释了为什么 DNS 变更需要"传播时间"。

2.1.2 关键记录类型的技术差异

| 记录类型 | RFC 标准 | 适用场景 | 技术限制 |

|---|---|---|---|

| A | RFC 1035 | 将域名映射到 IPv4 地址 | 需硬编码 IP,无法跟随后端变更 |

| AAAA | RFC 3596 | 将域名映射到 IPv6 地址 | 同上,且需双栈网络支持 |

| CNAME | RFC 1035 | 域名别名,指向另一域名 | 不能用于 Apex 域名(RFC 1912 约束) |

| ALIAS/ANAME | 非标准,供应商扩展 | 虚拟 CNAME,解析时返回 A 记录 | 需 DNS 服务商支持,可能额外收费 |

| URL Forwarding | 供应商特定 | HTTP 301/302 重定向 | 依赖服务商基础设施,可能影响 SEO |

关键原理:CNAME 记录在 DNS 查询时会被递归解析器展开,最终返回目标域名的 A 记录。这意味着 CNAME 不能与其他记录(如 MX、TXT)共存于同一主机名,这是 RFC 1034 Section 3.6.2 的硬性约束。

2.2 GitHub Pages 架构与 CDN 分发

2.2.1 全球 Anycast 网络架构

GitHub Pages 后端依托 Fastly CDN 的 Anycast(任播)技术。Anycast 的核心思想是:多个地理位置分散的服务器共享同一组 IP 地址,BGP(边界网关协议)路由会将用户请求自动导向网络拓扑最近的节点。

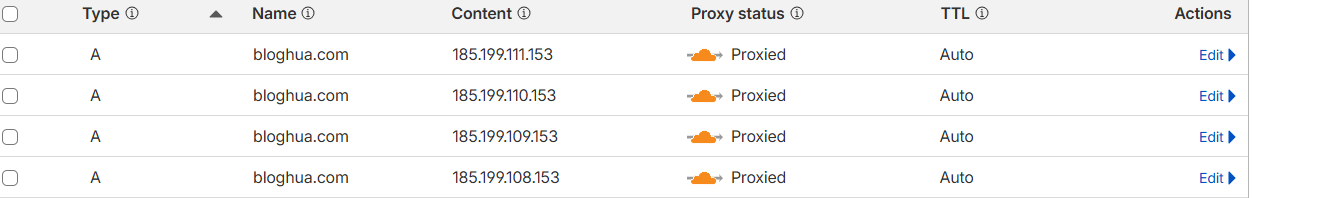

GitHub Pages 的 4 个官方 IPv4 地址:

185.199.108.153

185.199.109.153

185.199.110.153

185.199.111.153cdn自定议域名解析

这 4 个 IP 并非固定在某台物理服务器,而是在全球数十个 PoP(Point of Presence)节点广播。当你在北京访问时,请求可能被路由到 Fastly 的东京或香港节点;而在纽约访问时,则会命中美东节点。

flowchart LR

subgraph "用户侧"

U1[北京用户]

U2[纽约用户]

end

subgraph "BGP 路由层"

R1[ISP 路由器]

R2[ISP 路由器]

end

subgraph "Fastly Anycast 网络"

N1[东京 PoP<br/>185.199.108.153]

N2[香港 PoP<br/>185.199.108.153]

N3[美东 PoP<br/>185.199.108.153]

N4[美西 PoP<br/>185.199.108.153]

end

U1 --> R1 --> N1

U1 --> R1 --> N2

U2 --> R2 --> N3

U2 --> R2 --> N4

style N1 fill:#d4edda

style N2 fill:#d4edda

style N3 fill:#d4edda

style N4 fill:#d4edda工程意义:这种架构的优势在于:

- DDoS 抗性:攻击流量被分散到多个节点

- 低延迟:用户自动连接最近节点

- 高可用:单节点故障不影响全局服务

但代价是:IP 地址必须固定,因为全球 BGP 路由表需要稳定收敛。这就是为什么 GitHub 要求 Apex 域名必须指向这 4 个特定 IP。

2.2.2 请求处理流水线

当请求到达 GitHub Pages 边缘节点后,处理流程如下:

sequenceDiagram

participant Browser as 浏览器

participant Edge as Fastly 边缘节点

participant Cert as 证书管理系统

participant Origin as GitHub 源站

participant Repo as Git 仓库

Browser->>Edge: HTTPS GET /index.html

Edge->>Cert: TLS SNI 握手 (Server Name: www.bloghua.com)

Cert-->>Edge: 返回对应域名的 SSL 证书

Edge->>Edge: 验证证书有效性

Edge->>Edge: 检查本地缓存

alt 缓存命中

Edge-->>Browser: 返回缓存内容 (200 OK)

else 缓存未命中

Edge->>Origin: 回源请求 (带 Host: www.bloghua.com)

Origin->>Repo: 读取仓库文件

Repo-->>Origin: 返回文件内容

Origin-->>Edge: 返回响应 + Cache-Control 头

Edge->>Edge: 缓存到本地

Edge-->>Browser: 返回内容

end关键点:TLS 握手阶段的 SNI(Server Name Indication)扩展允许单个 IP 地址托管多个 HTTPS 域名。Edge 节点根据 SNI 中的域名选择对应的证书,这就是为什么必须在 GitHub 后台绑定自定义域名——否则节点只会返回 *.github.io 的通配符证书,导致 ERR_CERT_COMMON_NAME_INVALID 错误。

2.3 HTTPS 证书签发与域名验证

2.3.1 Let's Encrypt ACME 协议

GitHub Pages 使用 Let's Encrypt 作为证书颁发机构(CA),遵循 ACME(Automated Certificate Management Environment)协议(RFC 8555)。证书签发流程如下:

域名控制权验证:GitHub 向 CA 证明它控制

bloghua.com- 方法:检查 DNS 解析是否指向 GitHub IP,或检查 HTTP-01 challenge 文件

- 证书签发:CA 颁发包含

bloghua.com和www.bloghua.com的 SAN(Subject Alternative Name)证书 - 证书部署:GitHub 将证书分发到全球 CDN 节点

- 自动续期:证书有效期 90 天,GitHub 在到期前自动续期

2.3.2 证书域名匹配规则

X.509 证书的 Common Name (CN) 和 Subject Alternative Name (SAN) 字段决定了哪些域名可以使用该证书。匹配规则遵循 RFC 6125:

- 精确匹配:

www.bloghua.com证书只能用于www.bloghua.com - 通配符匹配:

*.github.io证书可用于user.github.io,但不能用于user.repo.github.io(通配符仅匹配一级子域名) - 多域名证书:SAN 字段可包含多个域名,如

bloghua.com+www.bloghua.com

工程实践:在 GitHub Pages 中,当你绑定 bloghua.com 时,GitHub 会申请包含 bloghua.com 和 *.bloghua.com 的证书(如果 DNS 配置正确)。这就是为什么推荐先配置根域名,www 子域名会自动继承证书。

2.4 Apex 域名与子域名的技术差异

2.4.1 RFC 约束与工程妥协

问题本质:根据 RFC 1034,Apex 域名(如 bloghua.com,即 DNS 中的 @ 记录)不能设置 CNAME 记录,因为:

- Apex 域名通常需要其他记录(如 SOA、NS、MX)

- CNAME 会与其他记录冲突,导致 DNS 解析失败

解决方案对比:

| 方案 | 原理 | 优点 | 缺点 |

|---|---|---|---|

| A 记录 | 直接指向 IP | 兼容性好,所有 DNS 商支持 | IP 变更需手动更新,无法跟随后端 |

| ALIAS/ANAME | DNS 商在解析时虚拟展开为 A 记录 | 类似 CNAME 的灵活性,兼容 Apex | 非标准,依赖供应商,可能额外收费 |

| URL Forwarding | HTTP 301 重定向到 www | 简单 | 增加一次 HTTP 跳转,影响性能 |

GitHub Pages 官方推荐方案:Apex 域名使用 4 条 A 记录,子域名使用 CNAME。这是在标准兼容性与运维成本之间的工程权衡。

2.4.2 TTL 与 DNS 缓存策略

TTL(Time To Live)决定了 DNS 记录在递归解析器中的缓存时间。GitHub 官方 IP 的 TTL 通常为 3600 秒(1 小时),这意味着:

- 配置变更延迟:修改 A 记录后,最多需要 1 小时全球生效

- 故障切换时间:如果 GitHub IP 变更,用户可能在 1 小时内访问失败

优化策略:

- 在计划维护前,提前降低 TTL(如 300 秒)

- 使用 ALIAS 记录(如果支持),由 DNS 商自动处理 TTL

- 同时配置

www子域名作为备用访问入口

3 架构设计与实现方案

3.1 整体架构设计

一个生产级的 GitHub Pages 自定义域名架构应包含以下组件:

flowchart TB

subgraph "用户访问层"

U1[桌面浏览器]

U2[移动浏览器]

U3[搜索引擎爬虫]

end

subgraph "DNS 解析层"

D1[权威 DNS 服务商<br/>Cloudflare/阿里云]

D2["A 记录: 185.199.108.153"]

D3["CNAME: user.github.io"]

end

subgraph "CDN 分发层"

C1[Fastly 边缘节点]

C2[SSL/TLS 终止]

C3[静态资源缓存]

C4[Gzip/Brotli 压缩]

end

subgraph "GitHub 服务层"

G1[Pages 构建服务]

G2[Git 仓库存储]

G3[自定义域名验证]

G4[Let's Encrypt 集成]

end

U1 & U2 & U3 -->|HTTPS 请求| D1

D1 -->|DNS 响应| U1

U1 -->|TCP/TLS 连接| C1

C1 -->|回源| G2

G2 -->|静态文件| C1

C1 -->|缓存命中| U1

style C1 fill:#fff3cd

style G3 fill:#d4edda架构决策点:

- DNS 服务商选择:是否支持 ALIAS/ANAME?是否提供 DNSSEC?

- CDN 缓存策略:Cache-Control 头如何设置?是否需要自定义缓存规则?

- HTTPS 强制:是否启用 HSTS(HTTP Strict Transport Security)?

- 故障转移:是否需要多 CDN 冗余?

3.2 DNS 配置策略

3.2.1 推荐配置方案(兼顾稳定性与灵活性)

; 根域名(Apex)配置

@ IN A 185.199.108.153

@ IN A 185.199.109.153

@ IN A 185.199.110.153

@ IN A 185.199.111.153

@ IN AAAA 2606:50c0:8000::153

@ IN AAAA 2606:50c0:8001::153

@ IN AAAA 2606:50c0:8002::153

@ IN AAAA 2606:50c0:8003::153

; www 子域名配置(CNAME 指向自定义域名,而非 github.io)

www IN CNAME bloghua.com.

; 可选:其他子域名

docs IN CNAME bloghua.com.

blog IN CNAME bloghua.com.

; 安全与验证记录

@ IN TXT "v=spf1 -all" ; 禁止邮件发送,防止域名被滥用

@ IN CAA 0 issue "letsencrypt.org" ; 限制证书颁发机构设计原理:

www 指向根域名:

www.bloghua.comCNAME 到bloghua.com,而非user.github.io。这样做的优势是:- 共用同一个 SSL 证书(SAN 包含

bloghua.com和*.bloghua.com) - 简化证书管理,GitHub 只需为根域名签发一次

- 避免证书域名不匹配问题

- 共用同一个 SSL 证书(SAN 包含

- IPv6 支持:配置 AAAA 记录以支持双栈网络,提升未来兼容性

- CAA 记录:限制只有 Let's Encrypt 可以为你的域名颁发证书,增强安全性

3.2.2 高级方案:ALIAS/ANAME(如果 DNS 商支持)

; Cloudflare 示例(CNAME Flattening)

@ IN CNAME user.github.io. ; Cloudflare 自动展平为 A 记录

; DNSPod 企业版示例

@ IN ANAME user.github.io.

; AWS Route53 示例

@ IN ALIAS user.github.io. (Hosted Zone ID: Z2FDTNDATAQYW2)优势:

- 自动跟随 GitHub IP 变更,无需手动维护

- 保留 CNAME 的灵活性,同时兼容 Apex 域名

成本:

- 可能需要付费 DNS 服务

- 解析性能略低于直接 A 记录(需要额外查询)

3.3 GitHub Pages 配置流程

3.3.1 仓库级配置

创建/更新 CNAME 文件(仓库根目录):

echo "bloghua.com" > CNAME git add CNAME git commit -m "Configure custom domain" git push origin main原理:GitHub Pages 构建时会读取此文件,将其作为自定义域名标识,并触发以下动作:

- 在 DNS 验证通过后,向 Let's Encrypt 申请证书

- 配置 CDN 节点的 SNI 路由表

- 设置 HTTP 301 重定向(从

user.github.io到bloghua.com)

通过 Web 界面绑定域名:

- 进入仓库 Settings → Pages → Custom domain

- 输入

bloghua.com(注意:不要带http://或尾部/) - 勾选 "Enforce HTTPS"(等待证书签发后变为可用)

3.3.2 验证与调试

# 1. 检查 DNS 解析

dig bloghua.com +noall +answer

dig www.bloghua.com +noall +answer

# 预期输出:

# bloghua.com. 3600 IN A 185.199.108.153

# www.bloghua.com. 3600 IN CNAME bloghua.com.

# 2. 检查 SSL 证书

echo | openssl s_client -connect bloghua.com:443 -servername bloghua.com 2>/dev/null | openssl x509 -noout -subject -dates

# 预期输出:

# subject=CN = bloghua.com

# notBefore=Jan 1 00:00:00 2025 GMT

# notAfter=Mar 31 23:59:59 2025 GMT

# 3. 检查 HTTP 重定向

curl -I http://bloghua.com

# 应返回 301 Moved Permanently 到 https://bloghua.com

curl -I http://www.bloghua.com

# 应返回 301 到 https://www.bloghua.com3.4 HTTPS 证书自动化管理

3.4.1 证书签发状态监控

GitHub Pages 在 Settings → Pages 页面显示证书状态:

- DNS check successful:域名解析验证通过

- HTTPS certificate is being provisioned:证书申请中(通常 5-30 分钟)

- HTTPS certificate is provisioned:证书已就绪,可启用 "Enforce HTTPS"

- DNS check failed:DNS 未正确配置,需检查 A/CNAME 记录

3.4.2 故障恢复策略

如果证书签发失败:

- 检查 DNS 传播:使用 DNS Checker 确认全球 DNS 已指向 GitHub IP

清除 CNAME 文件并重新提交:

rm CNAME git commit -m "Remove CNAME" echo "bloghua.com" > CNAME git add CNAME git commit -m "Re-add CNAME to trigger cert renewal" git push- 联系 GitHub Support:如果 24 小时后仍未解决,提交 Issue 到 https://github.com/contact

自动化续期:GitHub 会在证书到期前 30 天自动续期,无需人工干预。但需确保 DNS 配置保持稳定。

4 技术对比与方案选型分析

4.1 DNS 记录类型技术对比

| 维度 | A 记录(4 条 IP) | CNAME(指向 github.io) | ALIAS/ANAME | URL Forwarding |

|---|---|---|---|---|

| RFC 标准兼容性 | ✅ 完全兼容 | ✅ 完全兼容(但不可用于 Apex) | ❌ 非标准,供应商扩展 | ❌ 供应商特定功能 |

| Apex 域名支持 | ✅ 支持 | ❌ 不支持 | ✅ 支持 | ✅ 支持 |

| IP 变更适应性 | ❌ 需手动更新 | ✅ 自动跟随 | ✅ 自动跟随 | ✅ 自动跟随 |

| 解析性能 | 最快(直接返回 IP) | ⚡ 快(一次额外查询) | 🐢 中等(DNS 商代理查询) | 🐢 慢(HTTP 重定向) |

| 运维成本 | 高(需监控 IP 变更) | 低 | 低 | 低 |

| 成本 | 免费 | 免费 | 可能收费 | 可能收费 |

| 推荐场景 | 生产环境,追求极致性能 | 子域名配置 | 追求自动化,愿意付费 | 临时方案,不推荐 |

选型建议:

- Apex 域名:优先使用 A 记录(4 条 IP),如果 DNS 商支持 ALIAS 且预算允许,可使用 ALIAS 降低运维成本

- 子域名(www/docs/blog):统一使用 CNAME 指向 Apex 域名(如

www CNAME bloghua.com),而非直接指向github.io

4.2 根域名 vs www 子域名策略

| 策略 | 优点 | 缺点 | 适用场景 |

|---|---|---|---|

仅使用根域名<br/>bloghua.com | - URL 更简洁<br/>- 减少 DNS 配置复杂度 | - Cookie 作用域覆盖所有子域名(安全隐患)<br/>- 部分旧设备兼容性问题 | 个人博客,无子域名需求 |

仅使用 www<br/>www.bloghua.com | - Cookie 作用域隔离<br/>- 传统企业习惯<br/>- 更好的 CDN 缓存隔离 | - URL 较长<br/>- 需配置根域名重定向 | 企业官网,多子域名架构 |

| 双域名并重<br/>两者均可访问 | - 用户体验最佳<br/>- SEO 友好 | - 需配置双向重定向<br/>- 证书需包含两个域名 | 生产环境推荐方案 |

工程实践:GitHub Pages 默认会将 user.github.io 301 重定向到自定义域名。建议配置:

- GitHub Custom domain:

bloghua.com - DNS:

www CNAME bloghua.com - 网站内部链接:统一使用相对路径或

https://bloghua.com

这样,无论用户访问 bloghua.com 还是 www.bloghua.com,都会获得一致的 HTTPS 体验。

4.3 DNS 服务商能力对比

| 服务商 | ALIAS/ANAME | DNSSEC | API 自动化 | 免费额度 | 推荐指数 |

|---|---|---|---|---|---|

| Cloudflare | ✅ CNAME Flattening | ✅ | ✅ 完善 | 无限查询 | ⭐⭐⭐⭐⭐ |

| AWS Route53 | ✅ Alias Records | ✅ | ✅ Terraform/CDK | 按查询计费 | ⭐⭐⭐⭐ |

| 阿里云 DNS | ❌ | ✅ | ✅ | 免费基础版 | ⭐⭐⭐ |

| 腾讯云 DNSPod | ✅ 企业版 | ✅ | ✅ | 免费基础版 | ⭐⭐⭐ |

| Namecheap | ✅ FreeDNS | ❌ | ️ 有限 | 免费 | ⭐⭐ |

推荐方案:

- 个人项目:Cloudflare(免费 + CNAME Flattening + 全球 Anycast DNS)

- 企业项目:AWS Route53(基础设施即代码,与 CI/CD 集成)

5 工程实践与性能优化

5.1 DNS 配置最佳实践

5.1.1 TTL 策略

; 生产环境推荐 TTL

@ IN A 185.199.108.153 ; TTL: 3600 (1 小时)

www IN CNAME bloghua.com. ; TTL: 3600

; 计划维护前 24 小时,降低 TTL

; @ IN A 185.199.108.153 ; TTL: 300 (5 分钟)原理:

- 正常状态:TTL 3600 秒,平衡性能与灵活性

- 变更窗口:提前 24 小时降低 TTL 至 300 秒,确保快速生效

- 变更后:恢复 TTL 至 3600 秒,减少 DNS 查询压力

5.1.2 DNSSEC 部署

DNSSEC(DNS Security Extensions)可防止 DNS 劫持和缓存投毒攻击。配置步骤:

- 在 DNS 服务商启用 DNSSEC,获取 DS 记录

- 在域名注册商(如 GoDaddy、Namecheap)提交 DS 记录

- 验证:

dig +dnssec bloghua.com应返回ad标志(Authenticated Data)

注意:GitHub Pages 本身不支持 DNSSEC 签名(因为 DNS 由你管理,而非 GitHub),但你的权威 DNS 服务商可以签名。

5.2 证书续期与监控

5.2.1 自动化监控脚本

#!/bin/bash

# check_ssl_expiry.sh

DOMAIN="bloghua.com"

EXPIRY=$(echo | openssl s_client -connect $DOMAIN:443 -servername $DOMAIN 2>/dev/null | openssl x509 -noout -enddate | cut -d= -f2)

EXPIRY_TIMESTAMP=$(date -d "$EXPIRY" +%s)

CURRENT_TIMESTAMP=$(date +%s)

DAYS_LEFT=$(( ($EXPIRY_TIMESTAMP - $CURRENT_TIMESTAMP) / 86400 ))

if [ $DAYS_LEFT -lt 30 ]; then

echo "⚠️ WARNING: SSL certificate for $DOMAIN expires in $DAYS_LEFT days"

# 发送邮件/Slack 通知

# curl -X POST -H 'Content-type: application/json' \

# --data "{\"text\":\"SSL cert expires in $DAYS_LEFT days\"}" \

# $SLACK_WEBHOOK_URL

exit 1

else

echo "✅ OK: SSL certificate valid for $DAYS_LEFT days"

exit 0

fi集成到 CI/CD:

# .github/workflows/ssl-check.yml

name: SSL Certificate Check

on:

schedule:

- cron: '0 0 * * *' # 每天 UTC 0 点执行

jobs:

check:

runs-on: ubuntu-latest

steps:

- run: |

curl -s https://raw.githubusercontent.com/your-repo/scripts/main/check_ssl_expiry.sh | bash5.3 CDN 缓存策略优化

GitHub Pages 默认的 Cache-Control 头:

Cache-Control: max-age=600这意味着静态资源在浏览器缓存 10 分钟。对于优化加载性能,建议:

5.3.1 静态资源版本化

<!-- 不推荐:浏览器可能使用旧缓存 -->

<link rel="stylesheet" href="/styles/main.css">

<!-- 推荐:带哈希值的文件名 -->

<link rel="stylesheet" href="/styles/main.a1b2c3d4.css">实现方案:

- 使用静态站点生成器(如 Hugo、Jekyll)的 Asset Pipeline

- 配置构建工具(Webpack、Vite)输出带哈希的文件名

- 在 HTML 中引用版本化资源

5.3.2 自定义 HTTP 头(需 Cloudflare 等反向代理)

如果通过 Cloudflare 代理 GitHub Pages,可在 Cloudflare 设置自定义缓存规则:

Cache Level: Cache Everything

Edge Cache TTL: 1 month

Browser Cache TTL: 1 year注意:GitHub Pages 本身不支持自定义 HTTP 头(除非使用 _headers 文件配合某些构建工具),如需精细控制,建议在前置 CDN(如 Cloudflare)配置。

5.4 故障排查与监控

5.4.1 常见错误诊断矩阵

| 错误现象 | 可能原因 | 诊断命令 | 解决方案 |

|---|---|---|---|

ERR_CERT_COMMON_NAME_INVALID | GitHub 未识别自定义域名 | openssl s_client -connect domain:443 查看证书 CN | 1. 检查 GitHub Pages Custom domain 设置 2. 确认 CNAME 文件内容正确 3. 等待证书签发(最多 24 小时) |

DNS_PROBE_FINISHED_NXDOMAIN | DNS 未生效 | dig domain.com @8.8.8.8 | 1. 检查 DNS 记录是否正确 2. 等待 DNS 传播(TTL 时间) 3. 清除本地 DNS 缓存 |

| 混合内容警告 | HTTP 资源加载 | 浏览器 Console 查看警告 | 1. 将所有资源链接改为 HTTPS 或相对路径 2. 检查第三方脚本是否支持 HTTPS |

| 502 Bad Gateway | GitHub 服务故障 | curl -I https://domain.com | 1. 检查 GitHub Status 页面 2. 等待服务恢复 3. 考虑多 CDN 冗余 |

5.4.2 自动化健康检查

# .github/workflows/health-check.yml

name: Website Health Check

on:

schedule:

- cron: '*/5 * * * *' # 每 5 分钟检查一次

jobs:

uptime:

runs-on: ubuntu-latest

steps:

- name: Check HTTPS

run: |

curl -f -o /dev/null -s -w "%{http_code}" https://bloghua.com | grep -q "200"

- name: Check SSL

run: |

echo | openssl s_client -connect bloghua.com:443 2>/dev/null | openssl x509 -noout -checkend 864006 常见误区与踩坑分析

6.1 证书域名不匹配问题

典型场景:

- 在 GitHub Pages 填写

bloghua.com - DNS 配置

www CNAME user.github.io - 访问

https://www.bloghua.com报证书错误

根本原因:

GitHub 为 bloghua.com 签发的证书可能不包含 www.bloghua.com(如果 DNS 配置不一致)。GitHub 的证书签发逻辑是:

- 检查 Custom domain 设置(

bloghua.com) - 检查 DNS 是否指向 GitHub

- 如果

www的 CNAME 指向user.github.io而非bloghua.com,GitHub 可能认为www是独立域名,不会包含在证书中

正确配置:

www CNAME bloghua.com. ; ✅ 指向自定义域名,而非 github.io6.2 DNS 传播延迟处理

问题:修改 DNS 后,部分地区用户仍访问旧服务器

解决方案:

- 提前降低 TTL:变更前 24-48 小时将 TTL 降至 300 秒

- 双写策略:在旧服务器和新服务器同时部署内容,直到 DNS 完全传播

- 监控工具:使用 DNS Checker 实时查看全球 DNS 状态

6.3 混合内容(Mixed Content)警告

现象:HTTPS 页面加载 HTTP 资源,浏览器显示"不安全"

常见原因:

<!-- ❌ 硬编码 HTTP -->

<script src="http://cdn.example.com/lib.js"></script>

<!-- ✅ 协议相对 URL 或 HTTPS -->

<script src="//cdn.example.com/lib.js"></script>

<script src="https://cdn.example.com/lib.js"></script>自动化检测:

# 使用 mixed-content-scan 工具

npm install -g mixed-content-scan

mixed-content-scan https://bloghua.com6.4 Cookie 作用域安全隐患

问题:在根域名 bloghua.com 设置 Cookie,会被所有子域名(www、docs、api)携带,增加请求开销且存在安全风险。

解决方案:

- 使用 www 作为主域名:Cookie 作用域限定在

www.bloghua.com 设置 Cookie 的 Domain 属性:

// ❌ 不安全:Domain=.bloghua.com document.cookie = "session=abc; Domain=.bloghua.com; Secure; HttpOnly" // ✅ 安全:不设置 Domain,仅限当前子域名 document.cookie = "session=abc; Secure; HttpOnly"

7 总结与延伸思考

7.1 技术选型决策框架

在部署 GitHub Pages 自定义域名时,应基于以下维度做出决策:

| 决策点 | 选项 | 推荐场景 |

|---|---|---|

| DNS 服务商 | Cloudflare / Route53 / 传统 DNS 商 | 追求自动化选 Cloudflare,企业级选 Route53 |

| Apex 记录类型 | A 记录 / ALIAS | 预算有限选 A 记录,追求自动化选 ALIAS |

| 主域名策略 | 根域名 / www / 双域名 | 个人博客选根域名,企业选双域名 |

| CDN 层级 | 直连 GitHub / Cloudflare 代理 | 需要 WAF/自定义缓存选 Cloudflare 代理 |

7.2 未来演进方向

- HTTP/3 与 QUIC:GitHub Pages 已支持 HTTP/3,可提升弱网环境性能

- 边缘计算集成:Cloudflare Workers 可在 CDN 边缘运行自定义逻辑(如 A/B 测试、地理定位)

- GitOps 工作流:通过 GitHub Actions 实现 DNS 配置、证书监控、部署的完全自动化

- 多 CDN 冗余:关键业务应考虑 GitHub Pages + Cloudflare Pages + AWS S3 多活架构

7.3 扩展应用场景

- 多语言站点:使用子域名(

en.bloghua.com、zh.bloghua.com)或子路径(bloghua.com/en/) - A/B 测试:通过 DNS 权重解析或 CDN 规则分流用户

- 微前端架构:不同子域名托管独立前端应用(

app.bloghua.com、admin.bloghua.com)

关键词总结

本文深入探讨了 GitHub Pages 自定义域名绑定 的完整技术链路,涵盖 DNS 配置原理(A 记录、CNAME、ALIAS 的技术权衡)、HTTPS 证书自动化管理(Let's Encrypt ACME 协议)、CDN 架构设计(Fastly Anycast 网络)以及工程实践(TTL 策略、证书监控、混合内容防护)。通过理解这些底层原理,开发者可以构建高可用、高性能、安全的静态网站托管方案,避免常见的证书错误和 DNS 传播问题。

延伸阅读方向:

- Cloudflare Workers 与边缘计算实践

- GitOps 工作流与 Infrastructure as Code

- HTTP/3 与 QUIC 协议性能优化

- 静态站点生成器(Hugo/Jekyll/Next.js)部署策略对比

作者注:本文基于 2026 年 GitHub Pages 官方文档与实际工程经验编写。GitHub 基础设施可能随时间演进,建议定期查阅 GitHub Pages 官方文档 获取最新信息。

天吶,起先就懷疑是AI寫的,這麼簡單的東西居然還能分析出這麼多條條框框。較認真看了一遍之後,果然是AI寫的

是有思想的ai agent

上面的是原理,这个是简单实战的操作版本 -> https://www.freex.cc/archives/GitHub-Pages-Cloudflare-CDN.html

I like the point about 'GitHub Pages 自定义域名绑定全解析:DNS 配置、HTTPS 证书与架构原理深度实践(实现免费分布式站点) - FreeX Hub'. Fascinating read! The Morse Code Generator (https://morsecode-generator.com) helped me understand Morse code much better.